Pymes desnudas ante el ciberdelito

En España se producen más de 70.000 ataques informáticos al año Las empresas medianas y pequeñas son las más vulnerables porque ignoran los riesgos

Las pequeñas y medianas empresas (pymes) caminan descalzas por ese camino plagado de cactus que es Internet. Hace algunas semanas unos hackers conseguían bloquear 400.000 archivos del recinto ferial de Madrid (Ifema) en cuestión de segundos. Un falso mensaje que parecía proceder de la empresa pública Correos bastó para desencadenar el caos. Esa infección masiva se expandió a través de un virus (malware) llamado CryptoLocker, un tipo de ataque que se popularizó en 2013 y que sigue causando estragos a través de versiones renovadas. Es lo que Alfonso Mur, socio director de Riesgos Tecnológicos de Deloitte, califica como “el fraude directo más común”, parecido a los secuestros reales de personas. “A través de una descarga imprudente entran en el ordenador de tu empresa, bloquean la información y piden un rescate en un breve periodo de tiempo mediante una cuenta de Paypal”, explica. Suelen exigir pequeñas cantidades, de 1.000 o 3.000 euros, a cambio de restablecer los archivos de sus víctimas si éstas acceden al chantaje, algo que afortunadamente no sucedió en el Ifema gracias a que conservaban los datos en copias de seguridad.

Según un estudio del fabricante de antivirus Symantec, en España las pérdidas anuales por robos de información en empresas alcanzan los 482 millones de euros (datos de 2013). La memoria de 2014 de la Fiscalía General del Estado recoge un aumento de las estafas informáticas en un 60% (se tramitaron más de 9.000 procedimientos). Sabotajes en la red, accesos sin autorización, descubrimiento y revelación de secretos y falsificación de documentos son otros delitos cada vez más comunes. Iñaki Ortega, director de programas de Deusto Business School, cree que las grandes multinacionales son conscientes de sus puntos débiles. “Su preocupación es buena, demuestra que están dispuestas a tomar decisiones”. Sectores como el financiero o empresas energéticas invierten enormes recursos en su seguridad.En cambio, las pymes, según la quincena de expertos consultados, ni están preocupadas ni preparadas. Incluso las que utilizan internet para vender sus productos y tienen en sus bases de datos información confidencial de clientes o proveedores.

“Si tienes una tienda pones una alarma, una verja, y quizá contrates un furgón de seguridad que retire el dinero de la caja. Si te tomas estas molestias, ¿por qué no haces lo mismo en el mundo digital?”, se pregunta Mario García, director para la península de Checkpoint. “La tecnología sobra, pero es necesario invertir en medios físicos y humanos, en procedimientos. Conozco a empresas pequeñas que se protegen de forma muy efectiva, todo depende de si se lo toman en serio o esperan a tener un problema”. Para él la cuestión no es si se va a producir un ataque, porque eso ocurrirá tarde o temprano, sino cómo reaccionará la empresa ante el acoso. Lo mismo piensa Alexandros Triantafyllou, director de fraude e identidad de Experian en España, que advierte de que “nada en Internet es realmente seguro”. Cree que las pymes se han centrado en tomar medidas para identificar a las personas que interactúan en sus páginas web, pero los procesos de identificación no son eficaces. “Si tu cliente es víctima de ingeniería social y sus datos acaban en manos de un defraudador, tu empresa no se podrá defender por mucho que hayas establecido largos procesos de autenticación”, reflexiona.

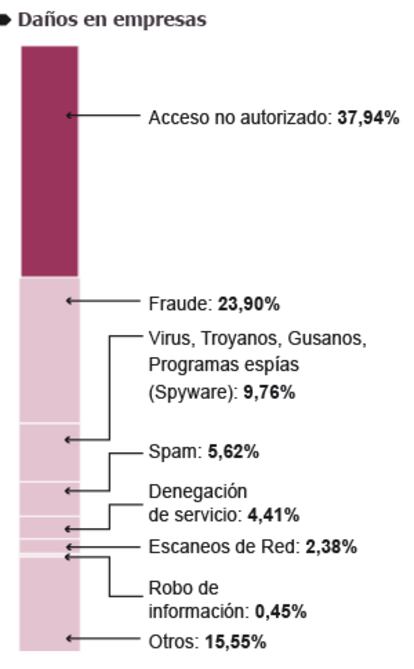

El negocio del sector que se dedica a ofrecer soluciones contra la ciberdelincuencia ronda, según varios expertos, los 150 millones de euros en España. Telefónica, Indra, Unitronics, Nextel, Dimension Data, HP o IBM se llevan la parte del león de este mercado junto a firmas más especializadas como Grupo Sia, Cisco, Checkpoint, Fortinet, Paloalto Networks, S21Sec y gigantes de los antivirus, amén de las big four: Deloitte, PwC, KPMG y EY. Siempre un paso por detrás de organizaciones criminales, afrontan las mil caras de la ciberdelincuencia: al día se identifican 160.000 webs que tienen puntos débiles de seguridad; más de 320.000 direcciones IP registran actividad maliciosa (la mayoría pertenecientes a botnets, redes de equipos infectados que actúan como robots para enviar mensajes de correo electrónico no deseados, propagar virus, atacar equipos y servidores o cometer otros fraudes). Los incidentes más habituales, según datos del Instituto Español de Ciberseguridad (Incibe) consisten en accesos no autorizados a información confidencial (un 37% de los casos) y fraudes tipo phishing (suplantación de identidad para robar datos o información personal como números de tarjetas de crédito, contraseñas o datos de cuentas bancarias). La Policía registró en 2014 hasta 70.000 ataques en España.

Pymes de producción y distribución de contenidos de vídeo, televisión, música, sonido o editoriales son las que más incidentes de seguridad presentan en España detrás de las grandes tecnológicas y los bancos, aunque están menos protegidas que éstas según el análisis del Incibe. En un escalón por debajo se encuentran agencias de viajes, empresas de contenido científico o técnico que utilizan nuevas tecnologías y que están registrando numerosas incidencias de seguridad. Las microempresas del comercio y la hostelería, por último, son las más despreocupadas por mantener a salvo información confidencial.

Deloitte tiene en Alcobendas un centro de seguridad en el que trabajan 200 personas los 365 días del año. Recientemente tuvieron que enfrentarse a un ataque dirigido a una financiera que enviaba remesas de divisas a otros países a través de una treintena de oficinas en España. Una mañana todas las sucursales recibieron un paquete postal personalizado acompañado de un programa informático y una carta firmada supuestamente por el director de la compañía. Todo parecía real. El ejecutivo les pedía amablemente que ejecutasen el dispositivo para actualizar los sistemas. Sólo una lo hizo, pero desató un virulento ataque masivo que inmediatamente provocó el desvío del dinero de cuentas de sus clientes a un banco de Rumanía. Esa jornada perdieron 300.000 euros.

Fue un ataque planificado, estudiado y dirigido probablemente por un grupo criminal que había estudiado durante meses las debilidades de la empresa. Lo que se conoce en sus siglas inglesas como APT Amenazas Persistentes Avanzadas. “Los que están detrás tienen muy claro lo que quieren y planifican su ataque. Buscan una patente, un desarrollo, una información concreta e intentan entrar por todas partes, a través de spam, por debilidades de la web, por los empleados. Utilizan la ingeniería social. El mayor problema es cuando esas incursiones no dejan huella”, analiza Juan Bautista López, de la empresa Tecnocom. Habla de cómo han evolucionado las estrategias para delinquir: “Las pymes suelen ser víctimas de ataques más tradicionales. En el entorno medio no está claro que las APT lleguen por el momento a ese nivel. Pero hay que intentar tener una seguridad 360 grados y el punto débil aquí siempre es la persona”. La concienciación de los empleados es, para el director de ciberseguridad de Prosegur, Isaac Gutiérrez, lo más importante. “La persona es el eslabón más débil. A veces las empresas ni siquiera son conscientes de la fuga de información. Más allá de las medidas básicas, como antivirus, cortafuegos o copias de seguridad, hay que concienciar de los riesgos de utilizar teléfonos móviles y otros dispositivos”. Los ciberdelincuentes saben que desde un móvil pueden obtener datos cruciales. Su perfil poco tiene que ver con los hackers de antaño que buscaban notoriedad. “Han evolucionado. Ahora hay una amalgama de perfiles más amplia y preocupante”, cree el director de ciberseguridad de Indra.

’Escraches’ y bloqueo de TPV

Los ordenadores convencionales no son los únicos dispositivos amenazados. Esta semana Cisco publicaba detalles sobre un programa malicioso destinado a filtrar información de Terminales Punto de Venta (TPV, aparatos que permiten el pago con tarjetas de crédito). Los mismos que utiliza la mayor parte del comercio en España. Bautizado como Poseidón, es capaz de detectar los números de las tarjetas de crédito, que envía junto con las pulsaciones del teclado realizadas por los usuarios a un servidor final.

Otros dispositivos comprometidos son los Smartphones. "Los ataques serán cada vez más frecuentes, especialmente en dispositivos móviles y en soluciones en la nube", analizan desde Prosegur. El valor de los datos compartidos e interconectados (el llamado Internet de las cosas) y la evolución de los modos de pago digitales serán susceptibles de más y más ataques para conseguir dinero o arruinar una carrera: "Estamos detectando ataques directos a directivos, los escraches han saltado al entorno digital y están poniendo en solfa la reputación de personas", asegura Alfonso Mur, de Deloitte. Una persona puede ser víctima de una campaña de difamación indiscriminada en las redes. "El problema es cuando salta a los medios de comunicación", dice Mur. Empresas como la suya rastrean Internet en busca de comentarios y contenidos publicados en sitios webs y redes sociales que afectan a marcas y personas. "Esto ayuda a tomar decisiones conducidas por el análisis e interpretación de los datos extraídos de webs y redes".

Infectar un ordenador puede tener premio gordo para los ciberdelincuentes. “Descubrir una vulnerabilidad de una gran empresa puede llegar a valer un millón de euros”, asegura Xabier Michelena, consejero delegado de la firma de ciberprotección S21Sec. El nivel de riesgos está creciendo mucho más rápido que las respuestas para luchar contra ellos. Un fenómeno que investigadores del MIT (Instituto Tecnológico de Massachusetts) bautizaron como “el gran desacople” y que el profesor de la universidad de Deusto analiza de este modo: “La tecnología ha generado agujeros de seguridad en una pelea permanente en la que las empresas van por detrás de los delincuentes. Nadie garantiza la seguridad absoluta. Empezando porque despreciamos las cookies. Todo el mundo las acepta, cuando de algún modo son un troyano dentro de tu smartphone. Eso que parece tan profano está pasando en todos los sectores”.

El centro de ciberseguridad de Indra donde trabaja Jorge López emplea a 180 personas. La empresa desarrolla su propia I+D, certifica, realiza acreditaciones, monitoriza de forma remota los sistemas de sus clientes y ofrece análisis forense cuando el golpe ya se ha producido. “Siempre vamos por detrás cuando hablamos de ciberseguridad porque somos muy reactivos. Pero la solución no está solo en la tecnología, implica a personas, políticas y procesos en la empresa”. Coincide con el responsable de Tecnocom en que el elemento más vulnerable es el equipo humano. “Ahora los dispositivos móviles, los smartphones, permiten acceder a los servicios de una empresa, y eso está siendo un gran quebradero de cabeza. El mercado de malware para Android ha subido un 600% en el último año”.

¿Dónde van toda esa información? “Se puede llegar a desplazar entre servidores de un país a otro en cuestión de segundos”, explica el responsable de Indra. El material más sensible suele terminar a la venta en la Internet profunda, fuera del alcance de cualquier buscador. La también conocida como deep web es esa parte de la red inaccesible al usuario convencional y que, sin embargo, almacena, según algunos cálculos, el 95% de los recursos que hay en el ciberespacio. Drogas, pedofilia, mutilaciones, venta de órganos o información para fabricar cualquier tipo de explosivo son contenidos fáciles de encontrar en esa suerte de triángulo de las Bermudas formado por páginas que escapan de los sistemas de indexación que utilizan los buscadores convencionales.

“Se pagan entre 12 y 80 dólares por los datos de una tarjeta de crédito”, calcula Carolina Daantje, especialista de ciberriesgos del corredor de seguros Willis. Explica que desde hace un par de años las principales compañías del sector han comenzado a comercializar en España seguros específicos, conocidos como ciberpólizas, que presentan unas coberturas heterogéneas que abarcan los gastos para la recuperación de datos, restauración de imagen pública, desinfección, defensa jurídica, contratación de expertos independientes y daños ante terceros. “Las primas son variables, pueden ir desde los 5.000 hasta los más de 500.000 euros. El problema que vemos con las pymes es que no invierten en seguridad, con la crisis han recortado sus gastos y muchas de ellas están comercializando sus productos online sin protección”.

Un buen modo de protección empieza por tomar conciencia de los riesgos y “compartir los problemas”, según el análisis de Triantafyllou. “Una gran corporación tiene dinero para invertirlo en una tecnología costosa. Una pyme no. Por eso tenemos que profundizar en la cultura de intercambiar inteligencia sobre el fraude y asociarse. Porque hoy no necesitas entrar físicamente en un banco para robarlo, y tampoco en una tienda”. En eso está la Asociación Española para el Fomento de la Seguridad de la Información, que pide a la Administración planes específicos de concienciación entre la población y medidas más allá de la Estrategia de Ciberseguridad Nacional aprobada en 2013.

El responsable de Checkpoint lo llama “la pena del telediario”. “¿Cuál es la mayor condena para un político? Salir esposado en un informativo. Da igual que después lo absuelvan, esa imagen tiene un gran valor. Con las empresas pasa lo mismo, no quieren verse retratadas como víctimas de un ciberataque. Pero si todo el mundo tuviese la obligación de comunicar estas incidencias, se vería de forma normal. E igual que no se pueden fabricar coches sin cinturones de seguridad, no debería haber tienda online sin protección. Porque esto no ha hecho más que comenzar”.

Qué hacer frente a las amenazas

Principales errores: Visitar una página inadecuada, ejecutar un archivo adjunto de un correo electrónico desconocido, desactivar un antivirus o introducir un programa malicioso desde una memoria USB son algunas de las conductas de riesgo que pueden comprometer la seguridad de una empresa. Frente a ellas una de las estrategias comunes es el bloqueo del acceso a ciertas webs o restringir o eliminar la posibilidad de que los empleados ejecuten una serie de funciones. Aunque la experiencia demuestra que un excesivo control es menos efectivo que la concienciación.

Consejos. Los atacantes utilizan ingeniería social para conseguir información confidencial de una víctima haciéndose pasar por un tercero. Para evitarlo hay que actualizar aplicaciones, escribir las direcciones web en vez de usar enlaces, introducir los datos sólo en páginas seguras (que empiecen por https://) y saber que a través de llamadas telefónicas uno puede ser víctima de una estafa.

Sobre la firma